Gång på gång kommer rapporter om något nytt företag som har drabbats av ett datorintrång där hackare har kommit över uppgifter om användarkonton. Databaser med miljontals loginuppgifter cirkulerar öppet på internet och visar vidden av problemet. Det spelar ingen roll hur långt ditt lösenord är om företaget inte skyddar det.

De flesta har idag dessutom inte bara ett par utan tiotals eller hundratals konton på olika webbplatser. En del är kanske inte är så viktiga, men många är det. Antingen till sin natur, som e-post och sociala medier, eller på grund av vad de innehåller och vilket sentimentalt värde de har för dig. Föreställ dig att du har lagt 20 000 timmar på ett onlinerollspel och så vips tar sig hackare in, byter lösenord och e-postadress och döper om din karaktär till ”Samma lösen överallt”. Surt.

Hackare är nämligen inte bara ute efter finansiella konton (och i Sverige är det dessutom låg risk att drabbas av just det tack vare Bank-ID), e-post och sociala medier. De jagar även konton i olika digitala butiker, där Steam-konton med många spel är särskilt eftertraktade, och en del gillar att låsa ute offer från forum och andra konton som inte har något värde för någon annan än offret.

I den här guiden går jag igenom vad du kan och bör göra för att skydda dig så långt det bara går från att förlora några konton till hackare.

Foundry

Använd unika, starka lösenord

Först och främst, det som borde ha nötts in i alla internetanvändares huvuden vid det här laget. Du måste verkligen undvika att ha samma lösenord på fler än ett konto. För konton du uppriktigt inte bryr dig om gör det kanske inte så mycket, men alla konton du skulle gräma dig om du förlorade kontrollen över ska du helt enkelt ha ett unikt lösenord. Basta.

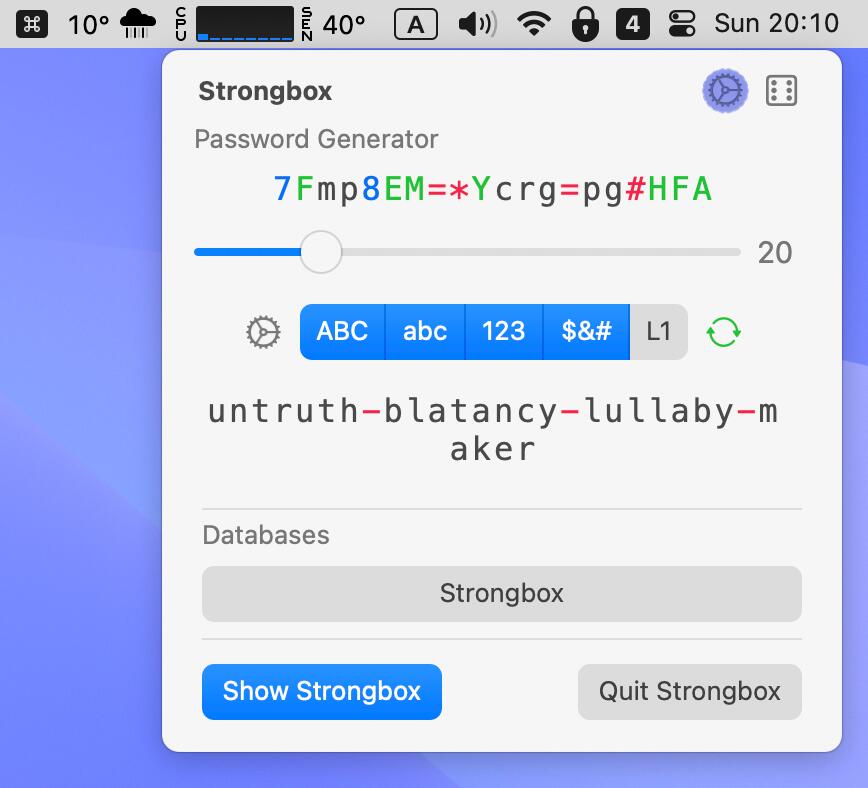

Förutom att vara unikt är det viktigt att lösenordet är starkt nog att det inte enkelt går att gissa sig fram till det. Det finns olika idéskolor om detta. En del tycker att några slumpvis valda ord är enklare att lägga på minnet om det behövs, och enklare att skriva in. Andra föredrar en slumpmässig sträng av tecken och siffror. Om du någonsin behöver skriva in lösenordet manuellt och inte via en lösenordshanterare (se nedan) så rekommenderar jag ordmodellen.

Starka lösenord handlar inte bara om att ingen ska komma in på kontot. Nästan lika viktigt är att hackare som kommer över ett företags användardatabas normalt måste cracka (gissa sig till) varje kontos lösenord, då dessa inte lagras i klartext utan som så kallade hashkoder.

Foundry

Lösenordshanterare en stor hjälp

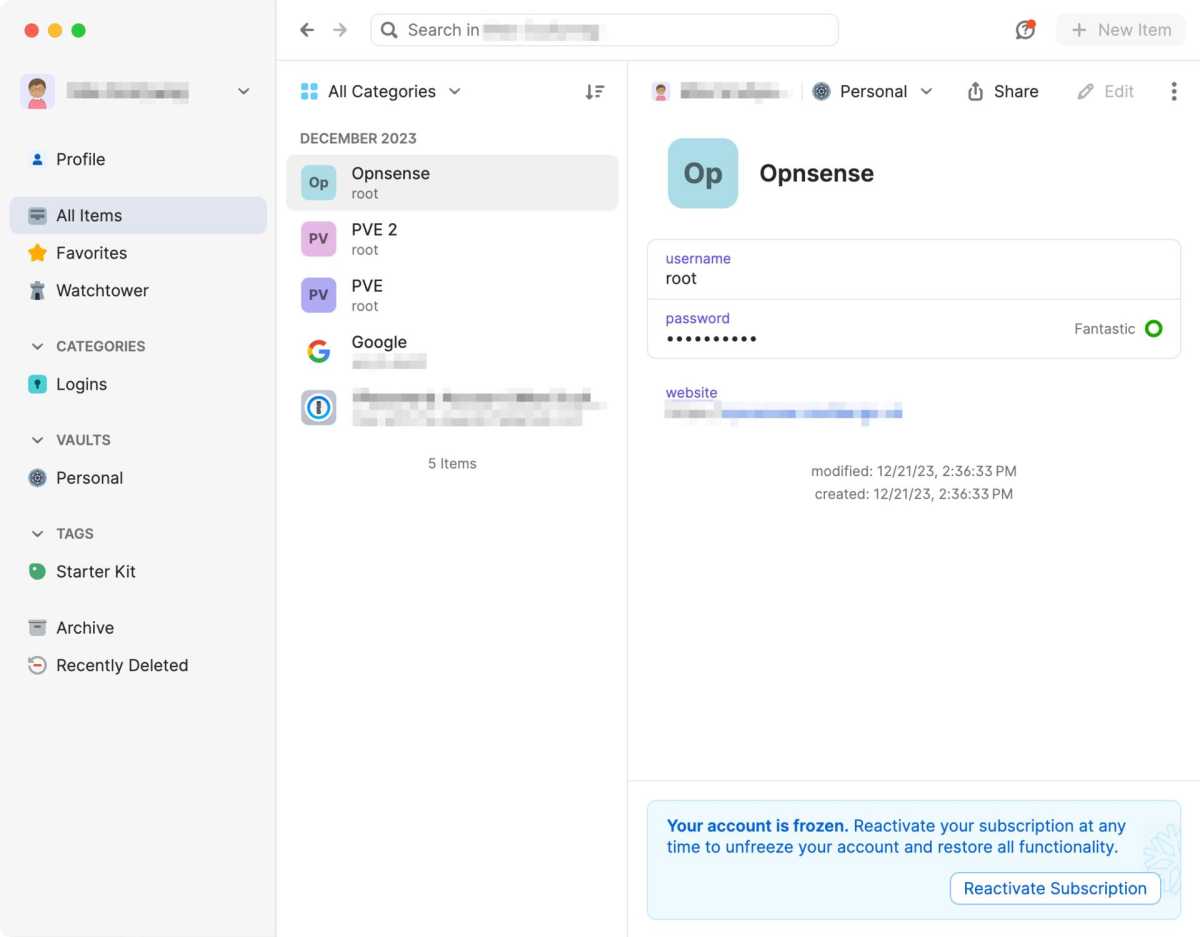

För att klara av att hålla ordning på så många konton med varsitt unikt lösenord behöver de flesta hjälp, och den bästa hjälpen är en lösenordshanterare. Det finns många att välja mellan, men gemensamt är att de är mer praktiska och säkrare än att låta webbläsaren spara lösenorden.

Test: Bästa lösenordshanterarna

Alla bra lösenordshanterare har några saker gemensamt. De lagrar alla uppgifter krypterade och sköter all kryptering och dekryptering på dina enheter så att utvecklaren – eller en hackare som har tagit sig in hos utvecklaren – aldrig kan se några lösenord. De kan generera nya starka lösenord och automatiskt spara dem. De fyller automatiskt i uppgifterna, men bara på rätt webbplats. Och till sist: De kan synka lösenorden mellan olika enheter så att du enkelt kan logga in på kontona oavsett vilken av dina enheter du använder.

En annan praktisk funktion i en del lösenordshanterare är möjlighet att lagra annat än lösenord – pass, uppgifter om bankkonton och betalkort, säkra anteckningar och annat du vill hålla ordning på och inte vill att utomstående ska kunna snoka bland.

Foundry

Tvåfaktorautentisering och tvåstegsverifiering

Starka lösenord skyddar mot vissa hot, men inte alla. Ett skadeprogram som övervakar allt du skriver på tangentbordet kan till exempel läsa av lösenord. Phishingwebbplatser kan lura dig att fylla i användarnamn och lösenord, och det tar inte många sekunder för bedragarna att logga in och ändra lösenord.

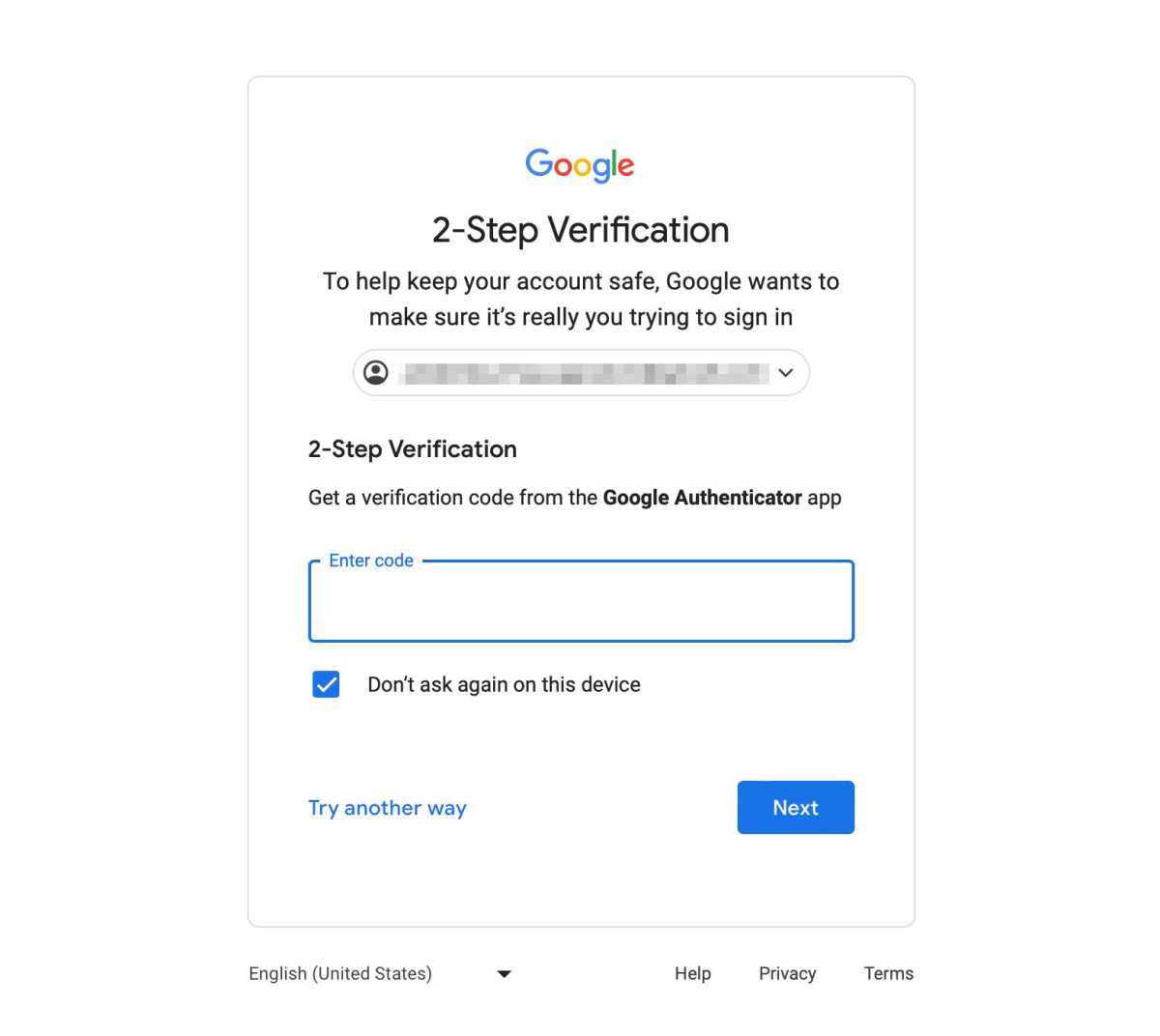

Det är mot den här typen av hot som tvåfaktorautentisering och tvåstegsverifiering skyddar. Tvåfaktorautentisering innebär att du för att logga in behöver två olika typer av bevis. Det ena är vanligtvis något du känner till (ett lösenord), det andra kan antingen vara något du har – till exempel en hårdvarunyckel eller din mobiltelefon – eller något unikt för just din fysiska person, det vill säga biometrisk autentisering som fingeravtryck.

Tvåstegsverifiering innebär att du efter att ha fyllt i lösenord även måste fylla i en kod som till exempel skickas till ditt mobilnummer som sms eller via mejl.

En vanlig lösning är så kallade totp-koder, tidsbundna koder som du kan använda med särskilda appar (till exempel Google Authenticator) eller i lösenordshanterare. Eftersom du måste ha fysisk tillgång till dator eller mobil där kodgeneratorn är lagrad blir det en form av tvåfaktorautentisering. Enheten har dessutom oftast ett lösenord eller biometrisk upplåsning, och lösenordshanterare har alltid ett huvudlösenord.

Min rekommendation för de flesta användare som inte är särskilt utsatta genom jobb eller ideell verksamhet är att använda lösenordshanteraren för att både lagra loginuppgifterna och generera totp-koder. Det är i absoluta termer inte lika säkert som att ha en separat app för totp-koderna, men så länge du har valt en av de bättre lösenordshanterarna är riskerna väldigt små.

Vad du får i utbyte mot den något höjda risken är ett mycket enklare arbetsflöde när du loggar in på olika konton, då lösenordshanteraren oftast automatiskt kopierar totp-koden till urklipp när den fyller i lösenordet och allt du behöver göra är att klistra in koden i nästa steg. Det i sin tur innebär att det inte tar emot att aktivera tvåfaktorautentisering på så många konton som möjligt, istället för att bara göra det på de viktigaste, med resultatet att din övergripande säkerhet blir mycket högre.

Foundry

Koll på hackade sajter och läckta inloggningsuppgifter

Oavsett om du började använda internet i stor utsträckning först under 2010-talet eller om du har hängt på nätet sedan Jonas Birgersson var Sveriges ”bredbandsjesus” lär du ha ett och annat konto som har några år på nacken.

Sådana konton, speciellt om det är konton du inte loggar in på speciellt ofta, kan ha läckts när leverantören hackades någon gång, utan att du har fått vetskap om det. De flesta företag tvingar alla användare att byta lösenord efter ett intrång, oavsett om hackarna faktiskt har kommit över lösenord eller inte, men om du inte loggar in får du kanske ingen varning om det.

Förutom risken att någon kan ha tagit sig in på just det kontot, till exempel om du använde ett svagt lösenord (vilket var lätt hänt för länge sedan innan lösenordshanterare var vanligt), innebär läckor av det här slaget att den mejladress du använde hamnar på listor som olika kriminella kan använda för att skicka massutskick med phishing eller andra attacker.

På sajten Have I Been Pwned kan du skriva in din e-postadress och snabbt på svar på om adressen ingår i några av de databaser över kontouppgifter som har läckt efter olika hack. Sajten listar alla läckor din adress ingår i, och datum för hacken. Du kan sedan kolla dessa sajter och se om du fortfarande kan logga in, och om du behöver byta lösenord.

En del lösenordshanterare har funktioner för att automatiskt hålla koll på hackade sajter, till exempel via samarbeten med Have I Been Pwned. Programmet kan se när du skapade kontot och när du senast bytte lösenord, och visar en varning om du inte har ändrat lösenord sedan innan sajten i fråga hackades.

Säkerhetsfrågor på rätt sätt

Förr i tiden, innan tvåfaktorautentisering blev vanligt, använde många sajter säkerhetsfrågor som du var tvungen att svara på för att komma in på kontot om du till exempel hade glömt lösenordet eller för att byta lösenord eller e-postadress. Det är inte lika vanligt idag, men förekommer fortfarande. Frågorna är ofta av typen ”i vilken stad är du född?” och ”vad hette ditt första husdjur?”.

Knepet med sådana frågor är att inte svara ärligt. Totalt fingerade uppgifter går inte att gissa sig till och ingen hackare kan ta reda på dem genom att till exempel snoka runt på Facebook eller i någon gammal blogg du skrev för länge sedan. Har du en lösenordshanterare – vilket jag verkligen rekommenderar – kan du skapa en säker anteckning där du skriver ner alla frågor och svar.

Om det är ett företag som du kan komma att ha telefonkontakt med kan det vara vettigt att välja svar som är enkla att uttala och/eller bokstavera och på det språk som företagets kundtjänst pratar.

Foundry

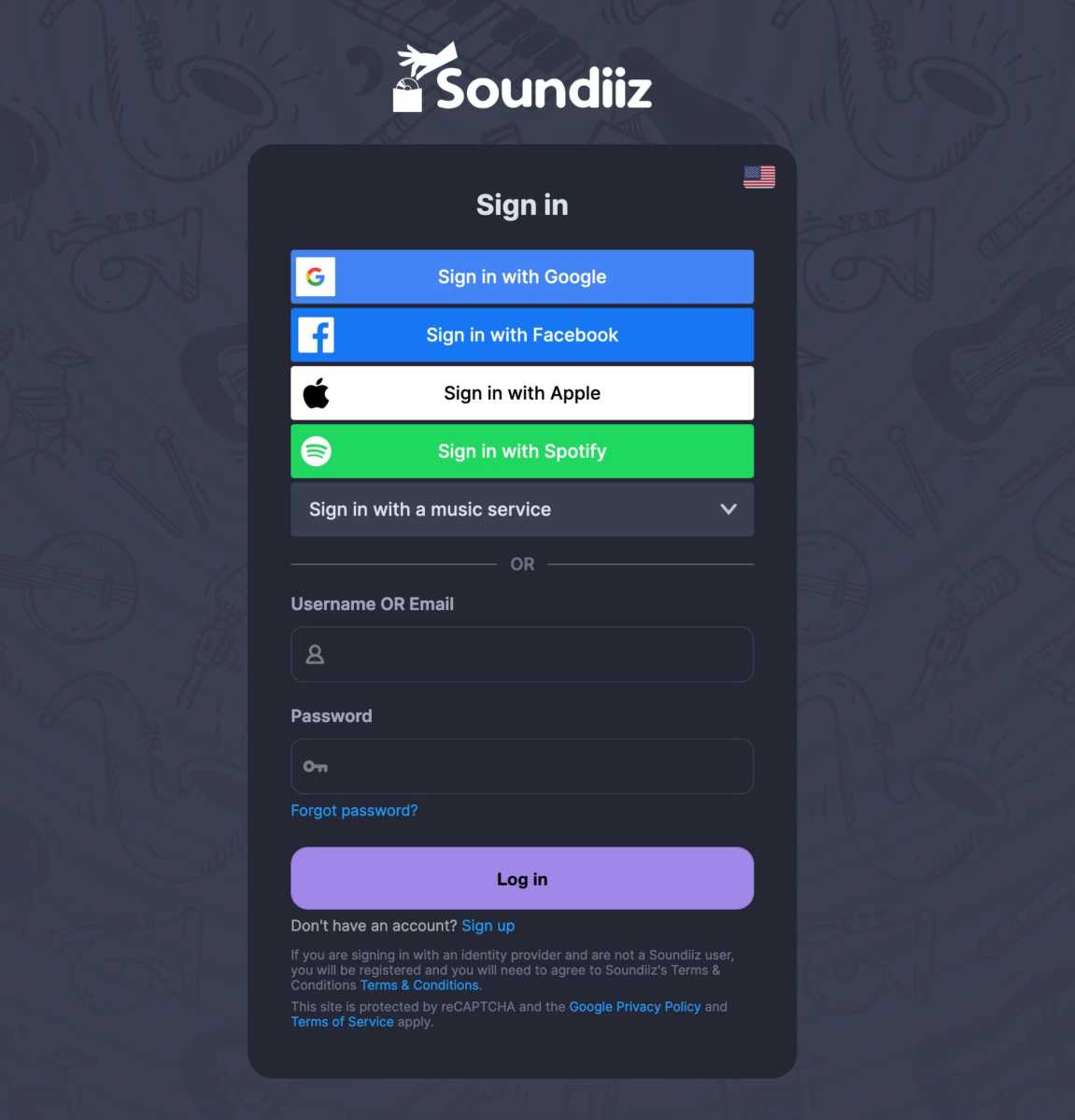

Logga in med Google/Apple/Facebook

Idag har har det blivit vanligt att sajter inte kräver att du skapar ett nytt konto med mejladress och lösenord, utan även erbjuder dig att logga in via ett konto hos någon annan. Vanligast är Google och Facebook, men även Microsoft, Apple, Github och diverse andra sajter förekommer.

Så länge kontot hos det större företaget är riktigt säkert med ett starkt, unikt lösenord och tvåfaktorautentisering kan det här innebära en lägre risk att kontot hos den mindre aktören hackas. Om du inte gillar lösenordshanterare är det väldigt vettigt då det kraftigt reducerar antalet lösenord du behöver lägga på minnet eller skriva ner på papper.

Första gången du loggar in på det här sättet skapar webbplatsen ett konto åt dig, och du måste godkänna att dela vissa uppgifter från kontot hos det andra företaget. Google delar till exempel ditt namn, din e-postadress och din profilbild (om du har en).

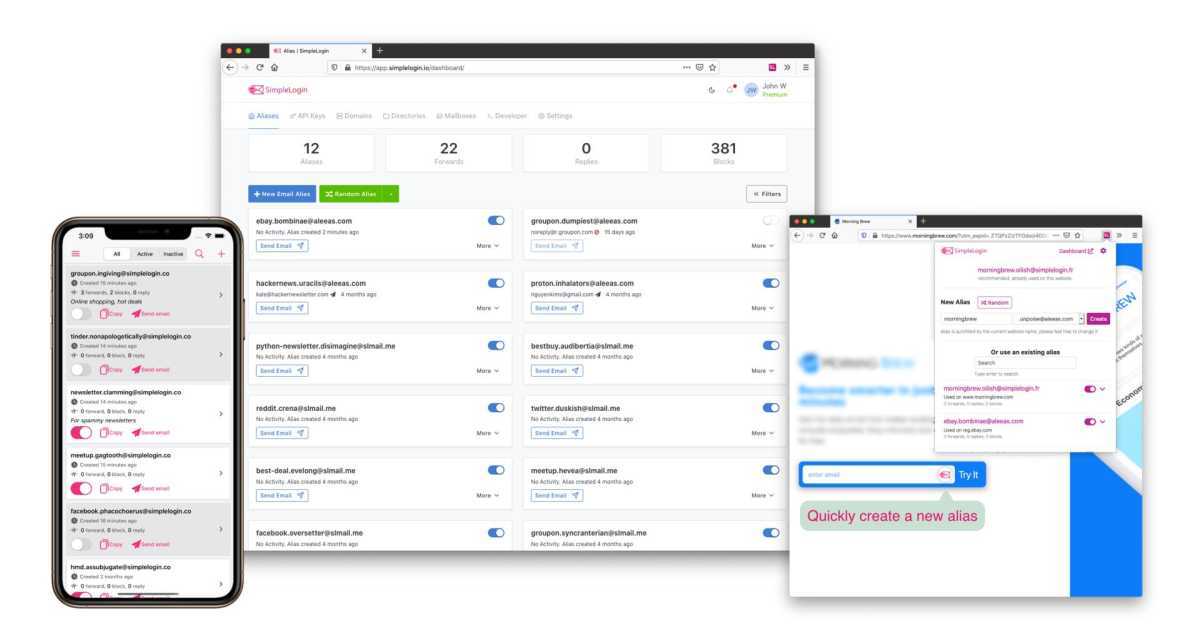

Simple Login

Unika mejladresser för inloggning

Eftersom mejladresser så ofta används som användarnamn och så ofta läcker när olika företag har hackats utgör din mejladress en säkerhetsrisk. Hackare kan bara försöka ta sig in på dina konton om de känner till ditt användarnamn, och om du är som de flesta använder du samma e-postadress som användarnamn på många eller alla konton du har.

De senaste åren har det dykt upp tjänster som försöker råda bot på detta. En del e-posttjänster har en funktion för att skapa alias, det vill säga alternativa adresser som också leder till dig, men det blir snabbt krångligt och de flesta har bara ett begränsat antal. Apple har obegränsat antal för prenumeranter på Icloud Plus. Lösenordshanterarna 1Password och Protonpass har inbyggda funktioner som automatiskt skapar alias för nya konton. Tjänsten Simple Login ger också obegränsade alias och möjlighet att använda egna domännamn för drygt 300 kronor om året.

Foundry

Återta kontrollen över kapade konton

Alla de stora teknikjättarna har utvecklat processer för att hjälpa användare att återfå tillgången till konton. Sök efter företaget eller tjänstens namn och ”account recovery”. Utför detta på en enhet du är helt säker på att inte är hackad eller drabbad av skadeprogram, till exempel på en väns dator eller en gammal dator du har raderat och installerat om systemet på.

Det varierar hur krångligt det är, och beror delvis på hur mycket hackaren har ställt till med. En riktigt grundlig hackare kan till exempel byta både e-postadress och telefonnummer. I vissa fall och hos vissa företag kan du slå i väggen och tvingas förlika dig med att kontot är förlorat. Andra har skydd även mot det. Facebook till exempel skickar en särskild återställningslänk till den gamla e-postadressen om någon byter adress.

När du väl har kommit in ska du byta lösenord och kontrollera att du har rätt mejladress och telefonnummer. Nollställ eventuell tvåfaktorautentisering och ställ in det igen, eller ställ in det om du inte hade det tidigare. På en del tjänster finns det en funktion för att logga ut dig från alla enheter du är inloggad på – använd den!

Nycklar är framtiden

En ny teknik som har börjat rulla ut tack vare att både Apple och Google har gett den sitt fulla stöd är nycklar, eller passkeys som det heter på engelska. Det går ut på att använda asymmetrisk kryptering på ett smart sätt som gör det omöjligt för hackare att ta sig in på kontona utan tillgång till dina enheter och lösenord eller biometri för att låsa upp dem. Nycklar skyddar även från läckor efter hack, då de uppgifter som lagras på servern är meningslösa utan tillgång till dina enheter.